Secure Boot: Das UEFI-Feature erklärt

Was ist Secure Boot und warum wurde es eingeführt?

Das Secure-Boot-Feature wurde mit der Version 2.3.1 des BIOS-Nachfolgers 'Unified Extensible Firmware Interface' (UEFI) spezifiziert und soll die Sicherheit des Bootvorgangs erhöhen. Unter anderem soll Secure Boot Schadsoftware daran hindern, den Bootvorgang des Rechners zu manipulieren und so etwaige Sicherheitsmechanismen des Betriebssystems zu umgehen.

Umgesetzt wird dies durch einen digitalen Schlüssel. Nur Software, die sich über einen entsprechenden Schlüssel identifizieren kann, wird vom UEFI beim Computerstart geladen. Darunter fällt unter anderem der Bootloader von Microsoft, aber auch einige Linux-Distributionen arbeiten an einer Unterstützung für Secure Boot.

Jegliche Software, die über keinen entsprechenden Schlüssel verfügt, wird am Laden gehindert. Dies betrifft derzeit unter anderem verschiedene Linuxdistributionen aber auch ein Booten via USB-Stick wird durch Secure Boot verhindert, wenn auf diesem kein signierter Schlüssel vorhanden ist.

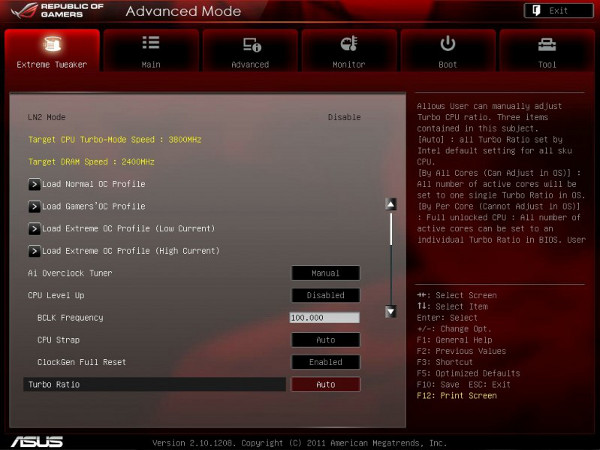

Beispiel für ein UEFI. Hier das Setup von Asus im Rampage IV Extreme X79

Was ist das Problem mit Secure Boot (und Linux)?

Ein weiteres Problem ergibt sich bei UEFI-Firmware-Versionen die lediglich etwas mit Schlüsseln für Microsoft-Software anfangen können, denn es ist keinesfalls sichergestellt, dass auch die Schlüssel anderer Hersteller im UEFI Beachtung finden. Bei Desktop-Mainboards soll es zwar möglich sein, eigene Schlüssel hinzuzufügen, doch zum einen gibt es keine Garantie dafür, dass Hersteller dies ermöglichen, noch ist es praktikabel für jeden Bootloader einen eigenen Schlüssel im UEFI einzutragen.

Fedora will seinen Bootloader aus diesem Grund etwa von Microsoft signieren lassen, da so der anstrengende Weg wegfällt jeden einzelnen PC-Hersteller dazu bewegen zu müssen, den Fedora-Schlüssel zu akzeptieren. Die Macher von Ubuntu sind mit diesem Weg dagegen nicht einverstanden und so ist das Problem in der Linux-Welt auch nicht das Secure-Boot-Feature an sich, sondern die verschiedenen Positionen innerhalb der Community darüber, wie das Problem gelöst werden soll.

Eine diskutierte Möglichkeit wäre eine zentrale Zertifizierungsstelle für Linux, die sämtliche Linux-Bootloader prüft und bei sauberem Code eine Art Linux-Schlüssel vergibt. Bis sich die treibenden Kräfte hinter Linux jedoch auf eine derartige Instanz geeinigt haben, gucken Anwender zahlreicher Linuxdistribution bei Secure Boot weiter in die Röhre.

Der schnellste Weg ins Gaming - KING MOD System Fertig PCs

Der schnellste Weg ins Gaming - KING MOD System Fertig PCs  Der schnellste Weg ins Gaming - KING MOD System Fertig PCs

Der schnellste Weg ins Gaming - KING MOD System Fertig PCs